การกู้คืนจาก Ransomware กำลังมีความซับซ้อนมากยิ่งขึ้น

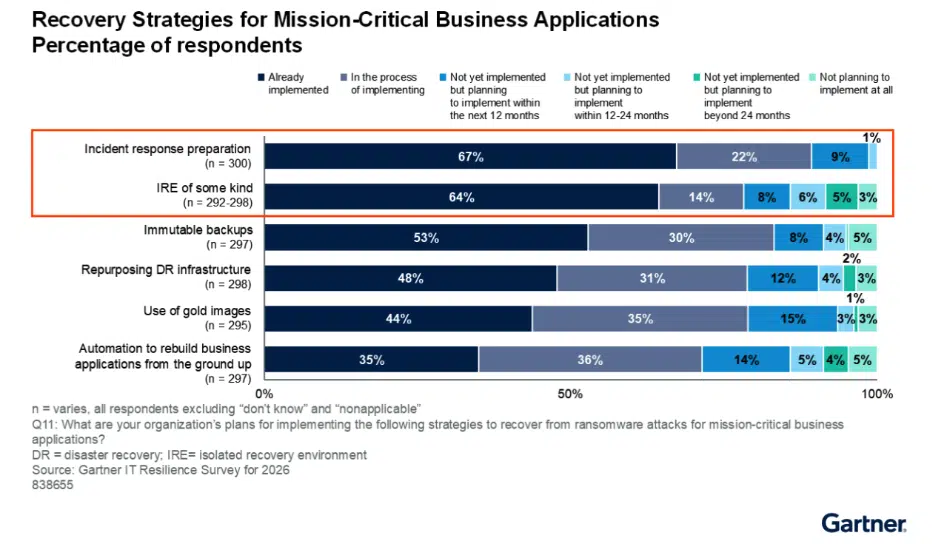

อ้างอิงจากรายงาน Gartner เรื่อง IT Resilience Survey for 2026: Ransomware Recovery and Readiness องค์กรต่าง ๆ ได้มีความก้าวหน้าอย่างมีนัยสำคัญในการเสริมความแข็งแกร่งของความสามารถพื้นฐานด้านการกู้คืนระบบ

67% ขององค์กรได้มีการเตรียมความพร้อมด้านการรับมือเหตุการณ์ (incident response preparation) แล้ว ขณะที่เกือบ 70% รายงานว่าได้ติดตั้งซอฟต์แวร์สำรองข้อมูล (backup software) ที่มีความสามารถด้านระบบอัตโนมัติ นอกจากนี้ หลายองค์กรยังลงทุนในเทคโนโลยีต่าง ๆ เช่น สภาพแวดล้อมการกู้คืนแบบแยกส่วน (Isolated Recovery Environments: IREs), การสำรองข้อมูลแบบไม่สามารถแก้ไขได้ (immutable backups) และการปรับปรุงโครงสร้างพื้นฐานด้วยแนวคิด Infrastructure-as-Code (IaC)

ในทางทฤษฎีแล้ว ความสามารถในการรับมือและฟื้นตัว (resilience) ดูเหมือนจะมีการพัฒนาที่ดีขึ้น

อย่างไรก็ตาม งานวิจัยของ Gartner ยังเผยให้เห็นความเป็นจริงที่น่ากังวลมากขึ้น: แม้ว่าจะมีการลงทุนในด้านเหล่านี้ แต่อีกหลายองค์กรยังคงประสบปัญหาในการนำความสามารถด้านการกู้คืนมาใช้งานได้อย่างมีประสิทธิภาพ การขาดกลยุทธ์ที่บูรณาการร่วมกัน ความซับซ้อนในการประสานงานระหว่างฝ่าย IT และผู้นำทางธุรกิจ รวมถึงช่องว่างในการดำเนินงาน (operational gaps) ยังคงเป็นสาเหตุที่นำไปสู่การหยุดชะงักของระบบเป็นเวลานาน (prolonged downtime) การสูญเสียข้อมูล และต้นทุนที่เพิ่มสูงขึ้น

อุตสาหกรรมโดยรวมมีความสามารถในการจัดการและกู้คืนจาก ransomware ได้ดีขึ้นก็จริง แต่การ “กู้คืน” ไม่ได้เท่ากับการ “ป้องกันผลกระทบ”

ในปี 2026 เมื่อ ransomware มีการนำ AI มาใช้งานมากขึ้น ความสามารถด้านความยืดหยุ่น (resilience) จึงจำเป็นต้องพัฒนาไปไกลกว่าแค่ “การกู้คืนที่ดีขึ้น”

จำเป็นต้องปรับเปลี่ยนไปสู่การป้องกันเชิงรุกด้วย AI (AI-enabled prevention)

The Recovery Arms Race

ผลการศึกษาของ Gartner แสดงให้เห็นแนวโน้มที่ชัดเจนว่า องค์กรต่าง ๆ กำลังให้ความสำคัญกับกลยุทธ์การกู้คืนขั้นสูงมากยิ่งขึ้น และระบบอัตโนมัติกำลังกลายเป็นหัวใจสำคัญของการกู้คืนจาก ransomware องค์กรเริ่มนำแนวคิดการเขียนโค้ดมาจัดการองค์ประกอบต่าง ๆ เช่น เซิร์ฟเวอร์ เครือข่าย การตั้งค่า (configurations) และนโยบายด้านความปลอดภัย (security policies) เพื่อให้สามารถสร้างระบบขึ้นมาใหม่ได้อย่างรวดเร็ว สะอาด และคาดการณ์ผลลัพธ์ได้มากยิ่งขึ้น

แต่ประเด็นสำคัญอยู่ตรงนี้ – แม้จะมีระบบอัตโนมัติขั้นสูงและโครงสร้างพื้นฐานที่ได้รับการปรับปรุงให้ทันสมัยแล้ว การกู้คืนจาก ransomware ก็ยังคงมีต้นทุนสูงเมื่อพิจารณาในมุมของความยืดหยุ่นขององค์กร (resilience)

คุณยังคงต้องเผชิญกับ:

- ระบบแอปพลิเคชั่นหยุดทำงาน (Application downtime)

- การหยุดชะงักทางธุรกิจ (Business disruption)

- การประสานงานในภาวะวิกฤต (Crisis coordination)

- การเจรจาเรื่อง RTO (Recovery Time Objective) กับผู้บริหาร

- การถูกตรวจสอบจากหน่วยงานกำกับดูแล (Regulatory scrutiny)

- ผลกระทบต่อภาพลักษณ์ของแบรนด์ (Brand impact)

การกู้คืนที่เร็วขึ้นก็ยังคงเป็นเพียงการรักษาความปลอดภัยเชิงรับ (reactive security) และในภูมิทัศน์ภัยคุกคามที่ขับเคลื่อนด้วย AI มากขึ้นเรื่อย ๆ การรักษาความปลอดภัยแบบเชิงรับจึงยิ่งเผชิญกับแรงกดดันมากขึ้น

AI Is Accelerating the Ransomware Lifecycle

การโจมตีแบบ ransomware ในปัจจุบันไม่ได้เป็นเพียงสคริปต์แบบคงที่ที่ถูกดำเนินการโดยมนุษย์อีกต่อไป แต่กำลังพัฒนาไปสู่การใช้ AI เข้ามาช่วย และมีความเป็นอัตโนมัติมากขึ้นเรื่อย ๆ

แคมเปญ ransomware ที่ขับเคลื่อนด้วย AI สามารถ:

- ทำการสำรวจระบบ (reconnaissance) แบบอัตโนมัติ

- เร่งการเคลื่อนที่ภายในเครือข่าย (lateral movement) ได้รวดเร็วขึ้น

- ปรับเปลี่ยน payload ได้แบบไดนามิกตามสถานการณ์

- ใช้ประโยชน์จากช่องโหว่แบบ zero-day

- มุ่งเป้าโจมตีและทำลายระบบสำรองข้อมูล (backups)

- ปกปิดพฤติกรรม (obfuscate) เพื่อหลบเลี่ยงเครื่องมือตรวจจับแบบดั้งเดิม

Gartner ชี้ให้เห็นอย่างถูกต้องว่า กลยุทธ์การกู้คืนระบบจากภัยพิบัติ (disaster recovery) แบบดั้งเดิมมักไม่เพียงพอสำหรับรับมือกับภัยคุกคาม ransomware ในยุคปัจจุบัน โดยเฉพาะอย่างยิ่งเมื่อผู้โจมตีมักตั้งใจมุ่งเป้าไปที่ระบบสำรองข้อมูล (backup environments) โดยตรง

สิ่งที่น่ากังวลมากขึ้นในปี 2026 คือ “ความเร็ว” AI ทำให้ระยะเวลาของการโจมตี (attack timeline) สั้นลงอย่างมาก

ช่วงเวลาระหว่างการถูกเจาะระบบครั้งแรกจนถึงการเข้ารหัสข้อมูล (dwell time) สั้นลงอย่างมาก ขณะที่เวลาที่มีสำหรับการตรวจจับและตอบสนองก็ลดน้อยลงตามไปด้วย ระบบอัตโนมัติไม่ได้เป็นเครื่องมือเฉพาะของฝั่งผู้ป้องกันอีกต่อไป แต่ได้กลายเป็นส่วนหนึ่งในชุดเครื่องมือของผู้โจมตีแล้ว

ผลลัพธ์คือ

องค์กรอาจลงทุนอย่างมากในความสามารถด้านการกู้คืนที่ซับซ้อน แต่กลับพบว่าการโจมตีที่เร่งความเร็วด้วย AI สามารถเข้าถึงได้เร็วกว่า แพร่กระจายได้กว้างกว่า และดำเนินการเสร็จสิ้นก่อนที่ระบบตรวจจับแบบดั้งเดิมจะสามารถตอบสนองได้ ในสภาพแวดล้อมเช่นนี้ แนวคิดด้านความยืดหยุ่น (resilience) จำเป็นต้องขยับ “ขึ้นไปต้นทาง” (move upstream)

Automation Alone Doesn’t Eliminate Compromise

Gartner ชี้ให้เห็นว่ามีการนำระบบอัตโนมัติมาใช้อย่างแพร่หลายในเครื่องมือด้านการสำรองข้อมูลและการกู้คืน ซึ่งถือเป็นพัฒนาการในเชิงบวก อย่างไรก็ตาม ระบบอัตโนมัติช่วย “เร่งความเร็วในการกู้คืน” เท่านั้น แต่ไม่ได้ช่วย “กำจัดการถูกเจาะระบบ (compromise)” ตั้งแต่ต้น

คุณสามารถ:

- กู้คืนข้อมูลจาก immutable backups

- สร้างโครงสร้างพื้นฐานใหม่จากโค้ด (infrastructure-as-code)

- สร้างแอปพลิเคชั่นขึ้นมาใหม่โดยอัตโนมัติ

- ปรับย้ายแพลตฟอร์มของระบบ (re-platform environments)

แต่คุณไม่สามารถลบความจริงที่ว่า “การเข้ารหัสข้อมูล (encryption)” ได้เกิดขึ้นแล้ว

คุณไม่สามารถขจัดผลกระทบจากการหยุดชะงักในการดำเนินงาน (operational interruption) ที่เป็นตัวจุดชนวนให้เกิดการบริหารจัดการภาวะวิกฤต (crisis management) ได้

คุณไม่สามารถย้อนกลับการยกระดับปัญหาไปสู่ผู้บริหารระดับสูง (executive-level escalation) การสื่อสารกับลูกค้า (customer communication) การเผชิญกับข้อกำหนดและการตรวจสอบจากหน่วยงานกำกับดูแล (regulatory exposure) หรือความเสี่ยงด้านชื่อเสียง (reputational risk) ได้

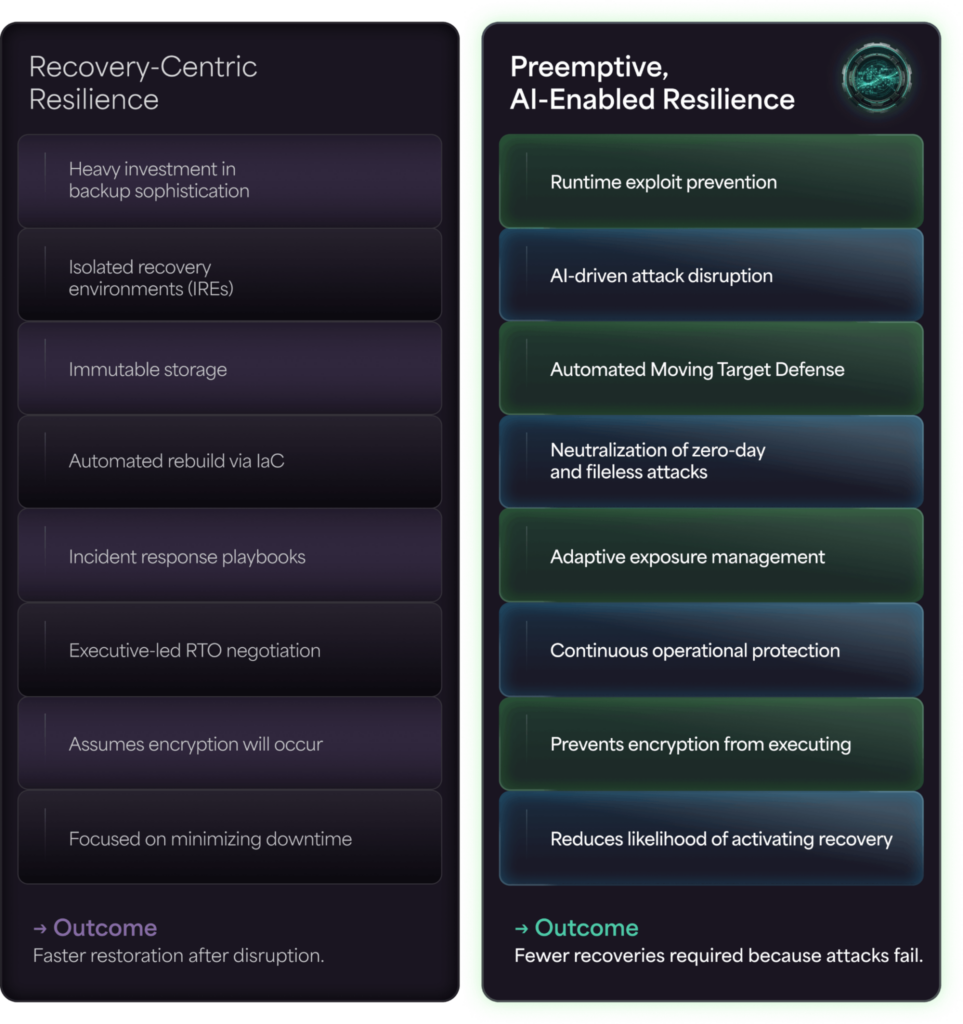

แนวคิดความยืดหยุ่นที่เน้น “การกู้คืนเป็นหลัก” (recovery-first resilience) ตั้งอยู่บนสมมติฐานว่า การถูกเจาะระบบ (compromise) เป็นสิ่งที่หลีกเลี่ยงไม่ได้ ซึ่งแนวคิดนี้อาจเหมาะสมในยุคที่พึ่งพาการตรวจจับ (detection-driven) เป็นหลัก แต่ในยุคที่มีการใช้ AI อย่างแพร่หลาย สมมติฐานดังกล่าวกลับยิ่งก่อให้เกิดต้นทุนที่สูงขึ้นอย่างต่อเนื่อง

The Mindset Shift: From Recovery-Centric to Preemptive Resilience

Gartner เน้นย้ำว่า การมีส่วนร่วมของภาคธุรกิจในการกำหนดค่า Recovery Time Objective (RTO) มีความสัมพันธ์กับการมีกลยุทธ์การกู้คืนที่มีความซับซ้อนและมีประสิทธิภาพมากยิ่งขึ้น เมื่อผู้บริหารเข้ามามีบทบาทในการกำหนดระยะเวลาที่องค์กรสามารถยอมรับการหยุดชะงักได้ (acceptable downtime) กระบวนการกู้คืนจึงกลายเป็น “ประเด็นทางธุรกิจ” ไม่ใช่เพียงแค่ “ประเด็นทางเทคนิค” เท่านั้น

แต่มีคำถามที่ลึกกว่านั้นที่ผู้นำควรถามคือ: ทำไมเราจึงออกแบบระบบโดยให้ “การกู้คืน” เป็นผลลัพธ์หลัก?

ในปี 2026 องค์กรที่มีความยืดหยุ่นสูงที่สุดจะไม่ใช่แค่ “กู้คืนได้เร็วขึ้น” เท่านั้น แต่จะเป็นองค์กรที่ “ต้องกู้คืนน้อยลง”

สิ่งนี้จำเป็นต้องเปลี่ยนแนวคิดจากความยืดหยุ่นที่ยึด “การกู้คืนเป็นศูนย์กลาง” (recovery-centric resilience) ไปสู่ “ความยืดหยุ่นเชิงป้องกันล่วงหน้า” (preemptive resilience)

แทนที่จะตั้งสมมติฐานว่าการโจมตีจะเกิดขึ้นแน่นอนแล้วค่อยเตรียมการกู้คืน องค์กรจำเป็นต้องมุ่งเน้นไปที่การ “ตัดวงจรการโจมตี” (attack chain) ตั้งแต่เนิ่น ๆ ก่อนที่ ransomware จะเริ่มทำงานหรือสร้างความเสียหาย

นั่นหมายความว่า:

- ป้องกันการรันของ exploit ในขณะทำงาน (runtime)

- ทำให้การโจมตีแบบใช้หน่วยความจำ (memory-based) และแบบไม่มีไฟล์ (fileless) หมดประสิทธิภาพ

- ขัดขวางการใช้ประโยชน์จากช่องโหว่แบบ zero-day

- ทำให้กระบวนการโจมตีแบบอัตโนมัติ (automated attack chains) ใช้งานไม่ได้

- ทำให้ข้อมูลที่ผู้โจมตีใช้สำรวจระบบ (reconnaissance) ไม่น่าเชื่อถือหรือใช้การไม่ได้

นี่คือจุดที่การป้องกันที่ขับเคลื่อนด้วย AI (AI-enabled defense) มีความสำคัญอย่างยิ่ง

AI-Enabled Ransomware Requires AI-Enabled Defense

หากผู้โจมตีกำลังใช้ระบบอัตโนมัติและ AI เพื่อเร่งการโจมตี ฝั่งผู้ป้องกันก็จำเป็นต้องตอบโต้ด้วยระบบอัตโนมัติและ AI เช่นกัน โดยต้องสามารถหยุดยั้งภัยคุกคามได้แบบเรียลไทม์ ไม่ใช่เพียงแค่วิเคราะห์หลังจากตรวจพบแล้ว

การป้องกันด้วย AI (AI-enabled defense) ไม่ได้เป็นเพียงแค่การวิเคราะห์ที่ชาญฉลาดมากขึ้นเท่านั้น แต่คือ “การหยุดยั้งการโจมตีแบบอัตโนมัติ” (automated disruption)

นั่นหมายความว่า:

- การป้องกัน exploit ในขณะทำงาน (runtime exploit prevention)

- การใช้เทคนิค Automated Moving Target Defense (AMTD) เพื่อสุ่มและซ่อนโครงสร้างหน่วยความจำ (memory structures)

- การใช้มาตรการแบบ deception-driven เพื่อทำให้สมมติฐานของผู้โจมตีใช้การไม่ได้

- การหยุดยั้งเทคนิคแบบ zero-day ได้โดยอัตโนมัติ (autonomous neutralization)

- การป้องกันไม่ให้กระบวนการเข้ารหัส (encryption) ทำงานได้ตั้งแต่ก่อน payload จะเริ่มทำงาน

แนวทางนี้เป็นการเปลี่ยนความยืดหยุ่น (resilience) จาก “การกู้คืนหลังเกิดผลกระทบ” (restore after impact) ไปสู่ “การดำเนินงานได้อย่างต่อเนื่องโดยไม่สะดุด” (continue operating without interruption)

ในเชิงปฏิบัติ สิ่งนี้เปลี่ยนแปลงทุกอย่าง:

- การพูดคุยเรื่อง RTO มีความเร่งด่วนน้อยลง

- การบริหารจัดการภาวะวิกฤต (crisis governance) เกิดขึ้นน้อยลง

- ต้นทุนจากการหยุดชะงักของระบบ (downtime economics) ดีขึ้นอย่างมีนัยสำคัญ

- ความเสี่ยงด้านกฎระเบียบ (regulatory exposure) ลดลง

- สถานะด้านประกันภัยไซเบอร์ (cyber insurance posture) แข็งแกร่งขึ้น

การป้องกันช่วยลดขอบเขตความเสียหาย (blast radius) ได้ตั้งแต่ก่อนที่จะเกิดขึ้น

Recovery Is the Safety Net, Not the Strategy

เพื่อให้ชัดเจน: การกู้คืน (recovery) ยังคงมีความสำคัญ ไม่ว่าจะเป็น immutable backups, สภาพแวดล้อมการกู้คืนแบบแยกส่วน (isolated recovery environments) หรือระบบอัตโนมัติของโครงสร้างพื้นฐาน สิ่งเหล่านี้ล้วนเป็น “ตาข่ายนิรภัย” (safety nets) ที่จำเป็น แต่ตาข่ายนิรภัยไม่ควรถูกใช้เป็น “กลยุทธ์หลัก”

เมื่อ ransomware พัฒนาไปสู่การใช้ AI และมีความเป็นอัตโนมัติมากขึ้น องค์กรไม่สามารถออกแบบกลยุทธ์ด้านความยืดหยุ่น (resilience) โดยตั้งอยู่บนสมมติฐานว่า “การถูกเจาะระบบเป็นสิ่งที่หลีกเลี่ยงไม่ได้” อีกต่อไป

- โครงสร้างต้นทุน (economics) ไม่เอื้อให้ใช้แนวคิดนี้อีกต่อไป

- ความซับซ้อนในการดำเนินงาน (operational complexity) ไม่รองรับอีกต่อไป

- ระดับความยอมรับความเสี่ยงของผู้บริหาร (executive risk tolerance) ก็ไม่สนับสนุนแนวคิดนี้อีกต่อไป

ความยืดหยุ่นที่แท้จริงในปี 2026 จะไม่ได้วัดจากความเร็วในการกู้คืนระบบ แต่จะถูกกำหนดจากความสามารถในการ “ป้องกันไม่ให้ ransomware ทำงานได้ตั้งแต่แรก” ได้อย่างมีประสิทธิภาพ

การกู้คืน (recovery) จะยังคงมีบทบาทเสมอ แต่ในภูมิทัศน์ภัยคุกคามที่ถูกเร่งด้วย AI ผู้นำที่สามารถสร้างความได้เปรียบจะเป็นผู้ที่เปลี่ยนจาก “การแก้ไขหลังเกิดเหตุ” (reactive restoration) ไปสู่ “การหยุดยั้งล่วงหน้า” (preemptive disruption) จากการตามเก็บกวาด ransomware ไปสู่การหยุดมันตั้งแต่ก่อนจะเริ่มต้น

ท้ายที่สุดแล้ว ตัวชี้วัดความยืดหยุ่น (resilience) ที่สำคัญที่สุด อาจไม่ใช่ค่า RTO ของคุณ แต่อาจเป็น “คุณต้องใช้มันบ่อยแค่ไหน” มากกว่า