ห้าปีหลังจากการระบาดของโควิด 19 ชีวิตการทำงานในออฟฟิศแบบดั้งเดิมต้องเปลี่ยนไปเป็นการทำงานจากระยะไกลและแบบผสมผสาน

ตัวเลขนี้บ่งบอกเรื่องราว: ณ กลางปี 2025 ประมาณ 27% ของวันทำงานที่ได้รับค่าจ้างในสหรัฐอเมริกาเป็นการทำงานทางไกล ซึ่งเป็นตัวเลขคงที่มาตั้งแต่ปี 2022 ในบรรดาตำแหน่งงานที่สามารถทำงานทางไกลได้ พนักงาน 51% เป็นแบบผสมผสาน 28% ทำงานทางไกลทั้งหมด และเพียง 21% ทำงานที่สำนักงานทั้งหมด การเข้าทำงานที่สำนักงานเป็นตัวเลขคงที่อยู่ที่ 52-54% ก่อนเกิดการระบาดของโควิด โดยตัวเลขแทบจะคงที่ ในช่วงสองปีที่ผ่านมา

ความยืดหยุ่นยังคงเป็นบรรทัดฐานสำหรับองค์กรขนาดใหญ่ โดย 66% ของบริษัทในสหรัฐอเมริกา และ 71% ของบริษัทใน Fortune 100 นำเสนอนโยบายการทำงานแบบผสมผสาน ซึ่งโดยส่วนใหญ่ต้องมาสำนักงานสามวัน บางอุตสาหกรรม โดยเฉพาะอย่างยิ่งด้านการเงิน ประกันภัย เทคโนโลยี และวิชาชีพเฉพาะ ยังคงมีสัดส่วนพนักงานแบบผสมผสานและพนักงานที่ทำงานจากระยะไกลมากที่สุด

แม้ว่าการระบาดใหญ่จะคลี่คลายลงแล้ว แต่การทำงานแบบผสมผสานและการทำงานทางไกลกลับกลายมาเป็นส่วนหนึ่งของสถานที่ทำงานยุคใหม่ ความจริงข้อนี้ส่งผลกระทบอย่างชัดเจนต่อความมั่นคงปลอดภัยทางไซเบอร์

How Threat Trends Have Shifted

เมื่อการทำงานทางไกลกลายเป็นเรื่องปกติ อาชญากรไซเบอร์ก็ปรับตัวอย่างรวดเร็ว พื้นที่การโจมตีขยายวงกว้างขึ้น ครอบคลุมเครือข่าย Wi-Fi ที่บ้าน อุปกรณ์ส่วนตัว VPN ที่ไม่ได้รับการอัพเดท และแอปพลิเคชัน SaaS ที่อยู่นอกเหนือการควบคุมของฝ่ายไอที

By 2025:

- ผู้เชี่ยวชาญด้านไอที 92% รายงานว่าการทำงานระยะไกลทำให้ภัยคุกคามทางไซเบอร์เพิ่มมากขึ้น

- 38% ของการโจมตีทางไซเบอร์มุ่งเป้าไปที่โครงสร้างพื้นฐานระยะไกล เช่น เราเตอร์และ VPN โดยเฉพาะ

- 29% ของการติดแรนซัมแวร์มีต้นทางมาจากจุดปลายทางระยะไกล

Phishing ยังคงเป็นช่องทางการโจมตีหลัก โดยคิดเป็น 43% ของความพยายามในการละเมิดข้อมูล แต่ผู้โจมตีกำลังโจมตีอย่างหลากหลาย อุปกรณ์ส่วนบุคคลที่ไม่ได้รับการอัพเดท (22%), VPN ที่กำหนดค่าไม่ถูกต้อง (14%) และการใช้งานโปรโตคอลเดสก์ท็อประยะไกล (RDP) ที่ไม่ถูกต้อง (11%) ล้วนเป็นช่องทางที่พบบ่อย ในส่วนของวิศวกรรมสังคมการโจมตีก็พัฒนาขึ้นเช่นกัน ตัวอย่างเช่น การ Phishing ด้วยเสียงและการหลอกลวงโดยการปลอมแปลงตัวตนโดย AI เพิ่มขึ้นมากกว่า 20% ในปี 2025 ซึ่งมักปลอมแปลงเป็นคำเชิญปลอมจาก Zoom หรือ Teams เพื่อขโมยข้อมูลส่วนบุคคล

Why Remote Workers are Easy Targets

การทำงานระยะไกลเปิดโอกาสให้กับผู้โจมตีเป็นอย่างมากด้วยเหตุผล 3 ประการ

- พื้นที่การโจมตีที่ขยายใหญ่ขึ้น — จุดปลายทางระยะไกลทุกจุดล้วนเป็นช่องทางในการโจมตี พนักงานใช้อุปกรณ์ส่วนตัวและธุรกิจร่วมกัน เชื่อมต่อจากเครือข่ายที่ไม่ปลอดภัย และการเลี่ยง VPN ทำให้เปิดโอกาสให้แก่ผู้โจมตีหลายช่องทาง

- การเติบโตแบบ Shadow IT — ทีมระยะไกลมักนำเครื่องมือของตนเองมาใช้โดยไม่ได้รับอนุมัติจากฝ่ายไอที Shadow SaaS เติบโตขึ้น 28% เมื่อเทียบกับปีก่อนหน้า ขณะที่ 42% ของทีมใช้แอปแชร์ไฟล์ที่ไม่ได้รับการตรวจสอบ การขยายตัวนี้ทำให้เกิดจุดบอดในการรับรู้และการบังคับใช้นโยบาย

- การพึ่งพาข้อมูลส่วนบุคคล – เมื่ออัตลักษณ์กลายเป็นขอบเขต ผู้โจมตีจึงใช้ประโยชน์จากข้อมูลประจำตัวที่อ่อนแอหรือถูกขโมยไป อันที่จริง 62% ของการละเมิดในปี 2025 เกี่ยวข้องกับข้อมูลประจำตัวสำหรับการเข้าถึงระยะไกลที่ถูกบุกรุก

เมื่อนำความเป็นจริงเหล่านี้มารวมกัน คุณจะพบสภาพแวดล้อมที่เป็นภัยคุกคาม ซึ่งระบบป้องกันบนเครือข่ายแบบดั้งเดิมไม่สามารถรับมือกับสถานการณ์ได้ หลายปีที่ผ่านมาได้ตอกย้ำถึงความร้ายแรงของความเสี่ยงเหล่านี้

- การหลอกลวงโดยการปลอมแปลงตัวตนโดยใช้ AI กำลังเพิ่มสูงขึ้นอย่างรวดเร็ว โดยหลอกให้พนักงานโอนเงินหรือให้สิทธิ์การเข้าถึงผ่านเสียงจริงและวิดีโอปลอม

- ผู้โจมตีได้เปิดตัวคำเชิญ Zoom และ Teams ปลอมเพื่อสอดส่องกิจกรรมของพนักงานและขโมยข้อมูลรับรองการเข้าสู่ระบบ

- โครงการจ้างงานระยะไกลของเกาหลีเหนืออาจเป็นตัวอย่างที่หน้าด้านที่สุด: เจ้าหน้าที่ใช้ข้อมูลประจำตัวปลอมเพื่อรับงานด้านเทคโนโลยีระยะไกลในสหรัฐฯ และยุโรป โดยเข้าถึงข้อมูลที่ละเอียดอ่อนขององค์กรและโอนเงินหลายล้านดอลลาร์กลับเข้าสู่โครงการอาวุธของรัฐบาล

เหตุการณ์เหล่านี้ชี้ให้เห็นว่าผู้คุกคามใช้ประโยชน์จากเครื่องมือที่ทำให้การทำงานระยะไกลเป็นไปได้อย่างไร แรนซัมแวร์กลายเป็นหนึ่งในภัยคุกคามที่แพร่หลายและสร้างความเสียหายมากที่สุดในสภาพแวดล้อมการทำงานระยะไกล

Remote breaches are:

- มีค่าใช้จ่ายสูง – เฉลี่ย 4.56 ล้านเหรียญสหรัฐต่อเหตุการณ์ และมีการเรียกร้องประกันภัยเพิ่มขึ้น 39% เมื่อเทียบกับปีก่อน

- การแก้ไขใช้เวลานานกว่า โดยใช้เวลานานกว่าเหตุการณ์ที่ไม่ได้เกิดขึ้นจากระยะไกลถึง 58 วัน

- แพร่กระจาย – มีผลกระทบต่อบันทึกเฉลี่ย 22,000 รายการต่อการโจมตีหนึ่งครั้ง

ผู้โจมตีประสบความสำเร็จเพราะแรนซัมแวร์เติบโตได้ดีในสภาพแวดล้อมแบบกระจายศูนย์ที่มีการกำกับดูแลที่กระจัดกระจายและการแก้ไขที่ไม่สม่ำเสมอ บุคลากรที่ทำงานจากระยะไกลและแบบผสมผสานตรงกับลักษณะดังกล่าวพอดี หากปราศจากการป้องกันเชิงรุก ทุกจุดสิ้นสุดย่อมเป็นภาระ

How Morphisec Can Help

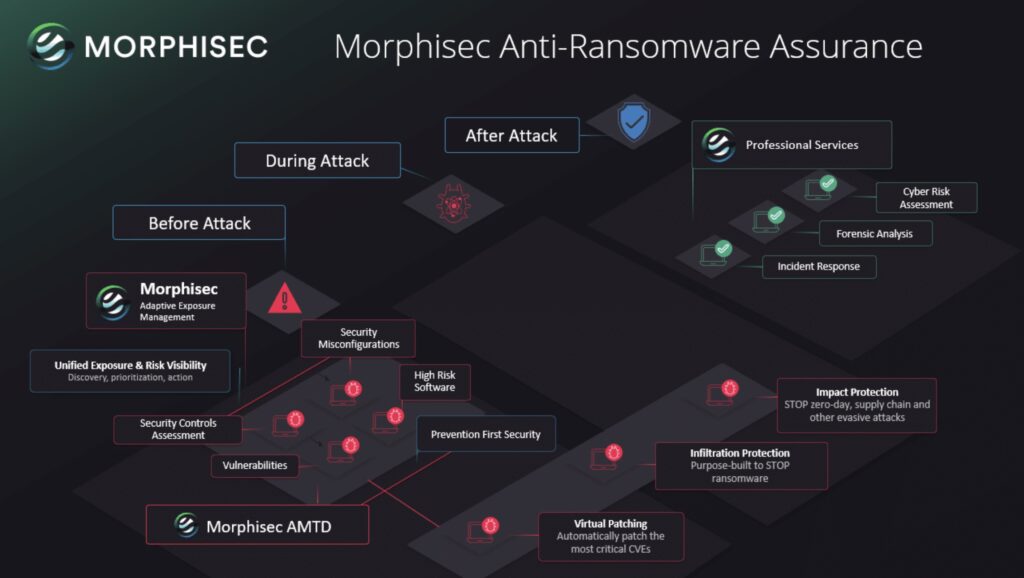

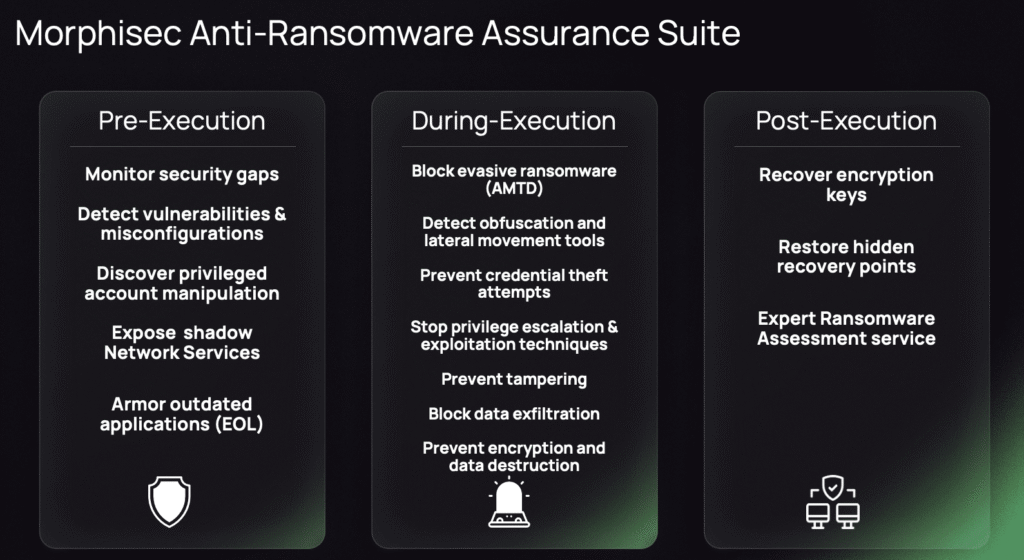

การปกป้องบุคลากรแบบผสมผสานนั้นต้องการมากกว่าแค่การอุดช่องโหว่หรือการตรวจสอบแบบค่อยเป็นค่อยไป แต่ยังต้องอาศัยแนวทางการป้องกันแรนซัมแวร์แบบเชิงรุกและเฉพาะทาง นั่นคือสิ่งที่ Morphisec มอบให้ด้วยแพลตฟอร์ม Anti-Ransomware Assurance

หัวใจสำคัญของแพลตฟอร์มคือการป้องกันเป้าหมายเคลื่อนที่อัตโนมัติ (AMTD) ซึ่งป้องกันแรนซัมแวร์ไม่ให้ทำงานเชิงรุก ไม่ว่าจะเข้ามาในรูปแบบใดหรือจากที่ใด ด้วยการปรับเปลี่ยนพื้นที่หน่วยความจำและสร้างเป้าหมายเคลื่อนที่สำหรับผู้โจมตี AMTD สามารถหยุดยั้งภัยคุกคามขั้นสูงได้ก่อนที่จะส่งสัญญาณเตือน โดยไม่ต้องตรวจจับ วิเคราะห์ หรือติดตามภัยคุกคามเหล่านั้นหลังจากเกิดเหตุการณ์

Why the Morphisec Platform Fits the Hybrid Era

- การครอบคลุมที่เน้นที่ปลายทาง: ไม่ว่าพนักงานจะอยู่บ้าน ในสำนักงาน หรือขณะเดินทาง ปลายทางทุกจุดจะได้รับการปกป้องจากการโจมตีแบบ fileless, zero-day, และ evasive ransomware

- การปรับใช้ตามตัวแทน: น้ำหนักเบาและไม่มีปัญหาสำหรับฝ่ายไอที ตัวแทน Morphisec นั้นสามารถนำไปใช้งานได้อย่างง่ายดายในกลุ่มพนักงานที่กระจัดกระจายโดยไม่มีผลกระทบต่อประสิทธิภาพการทำงาน

- การประกันแบบบูรณาการ: แพลตฟอร์มนี้รวมการป้องกันแรนซัมแวร์แบบกำหนดได้ การป้องกันการรั่วไหล และการกู้คืนแบบปรับตัวเข้าเป็นหนึ่งเดียว สร้างความมั่นใจว่าการโจมตีไม่สามารถแพร่กระจาย ข้อมูลไม่สามารถถูกขโมยได้ และสามารถกู้คืนการดำเนินการได้อย่างรวดเร็ว

- ระบบนิเวศที่ราบรื่นไร้รอยต่อ: Morphisec ทำงานควบคู่ไปกับโซลูชั่น EDR ที่คุณใช้ในปัจจุบัน รวมถึง Microsoft Defender, CrowdStrike, SentinelOne, Palo Alto และอื่นๆ ช่วยเสริมการลงทุนที่มีอยู่ให้แข็งแกร่งขึ้นแทนที่จะทำซ้ำ

- พิสูจน์แล้ว: Morphisec ได้ปกป้ององค์กรต่างๆ กว่า 7,000 แห่งและจุดสิ้นสุดนับล้านแห่งทั่วโลก โดยสามารถหยุดการโจมตีด้วยแรนซัมแวร์ได้หลายพันรายการทุกวัน รวมถึงแคมเปญที่ซับซ้อนซึ่งเล็ดลอดการป้องกันอื่นๆ ออกไปได้

ผลลัพธ์? องค์กรต่างๆ ได้รับความมั่นใจในการป้องกันแรนซัมแวร์อย่างแท้จริง: มั่นใจว่าพนักงานสามารถทำงานได้อย่างปลอดภัยจากทุกที่โดยไม่ก่อให้เกิดความเสี่ยงร้ายแรง

Don’t Wait Until It’s Too Late

การทำงานแบบไฮบริดไม่ใช่เทรนด์ชั่วคราว แต่มันคือความจริงที่หลีกเลี่ยงไม่ได้ ทว่าผู้โจมตีกลับใช้ประโยชน์จากมันทุกวัน ตั้งแต่คำเชิญปลอมใน Teams การหลอกลวงแบบดีปเฟก ไปจนถึงแรนซัมแวร์ที่แพร่กระจายผ่านอุปกรณ์ปลายทางที่ไม่ปลอดภัย 29% ของการติดแรนซัมแวร์เริ่มต้นจากอุปกรณ์ระยะไกล และความเสียหายโดยเฉลี่ยจากการโจมตีมีมูลค่า 4.56 ล้านดอลลาร์สหรัฐฯ องค์กรที่มองว่าแรนซัมแวร์เป็นเพียง “ความเสี่ยงอีกประการหนึ่ง” กำลังเสี่ยงกับอนาคตของตนเอง

แรนซัมแวร์ไม่ได้ชะลอตัวลง แต่มันพัฒนาเร็วกว่าระบบป้องกันที่สร้างขึ้นจากการตรวจจับและการตอบสนอง หนทางเดียวที่จะก้าวไปข้างหน้าคือการป้องกันล่วงหน้า ซึ่งรับประกันว่าแรนซัมแวร์จะไม่ทำงาน ไม่ว่าจะส่งผลกระทบในรูปแบบใดก็ตาม

แพลตฟอร์ม Morphisec’s Anti-Ransomware Assurance ทำให้การรับประกันนั้นเป็นจริง

ด้วยการฝังการป้องกันเชิงป้องกันไว้ในเทคโนโลยีไฮบริด ผู้นำด้านความปลอดภัยสามารถปกป้องพนักงาน ลูกค้า และการปฏิบัติการที่สำคัญจากภัยคุกคามที่สร้างความเสียหายมากที่สุดในยุคของเราได้